La pantalla muestra un mensaje nuevo. Al mirar el remitente, el pulso se acelera: tu propia dirección de correo te está escribiendo. No es un error del sistema ni un viaje en el tiempo; es el inicio de un asalto psicológico diseñado para que creas que las paredes de tu privacidad se han derrumbado. El remitente eres tú, pero la mano que escribe busca tu pánico.

La anatomía del remitente fantasma

El fenómeno de recibir un correo desde tu propia cuenta se conoce técnicamente como Email Spoofing. Es una de las armas más antiguas y efectivas de la ingeniería social, basada en una vulnerabilidad estructural de los protocolos de comunicación que dábamos por sentados. El atacante no ha roto tu cerradura; simplemente ha falsificado el remite del sobre.

Esta técnica es posible porque los protocolos de correo electrónico heredados no siempre verifican la identidad real del remitente. Un actor malicioso puede configurar su software para que, en el campo visual del mensaje, aparezca cualquier dirección. Es el equivalente digital a recibir una carta física con tu nombre en el remite, escrita por un desconocido.

Por qué tu correo es el cómplice perfecto

El objetivo de esta maniobra no es técnico, sino emocional. El ciberdelincuente utiliza tu identidad para saltar dos barreras críticas que protegen tu seguridad cotidiana:

- La barrera de los filtros: Algunos sistemas de seguridad son menos estrictos con los correos que parecen provenir del propio usuario, permitiendo que el ataque llegue directo a la bandeja de entrada.

- La barrera del miedo: Ver tu propia dirección genera un impacto inmediato. Si crees que han hackeado tu cuenta, la sensación de vulnerabilidad te empuja a ceder ante extorsiones, como la sextorsión o falsas alertas de soporte técnico.

Servidores vulnerables y protocolos ausentes

El éxito del spoofing suele residir en la falta de blindaje de ciertos servidores de correo. Muchos sistemas todavía operan sin protocolos de seguridad modernos que validen la autenticidad del envío. Sin herramientas como SPF, DKIM o DMARC, la red no tiene forma de confirmar si el mensaje proviene realmente de tu proveedor habitual o de una máquina maliciosa en el otro lado del mundo.

Es vital comprender que, en la gran mayoría de los casos, este correo no implica que el atacante tenga tu contraseña o acceso a tu historial. Solo han disfrazado la identidad del mensaje para que el «Delivery Status Notification» parezca una alerta legítima del sistema cuando, en realidad, es el cebo de una estafa.

La trampa de la falsa notificación

Un asunto común en estos ataques es la notificación de estado de entrega. El delincuente busca que el usuario, intrigado por un supuesto correo no entregado, haga clic en enlaces maliciosos. Este simple gesto es el que realmente compromete la seguridad, permitiendo la descarga de software espía o el robo de credenciales reales.

Cuando el mensaje llega marcado automáticamente como spam, el sistema ya nos está dando una pista vital. El servidor ha detectado una inconsistencia entre la identidad que el correo reclama y la ruta técnica que ha seguido. El engaño está ahí, a la vista, esperando que el usuario ignore la advertencia por puro nerviosismo.

Hoja de ruta para recuperar el control

Si te encuentras frente a frente con tu propio nombre en un correo sospechoso, la soberanía de tu seguridad depende de tu capacidad para no reaccionar de forma impulsiva. Sigue estos pasos críticos para neutralizar la amenaza:

- Mantén la calma absoluta. El atacante cuenta con tu prisa. No respondas, no hagas clic en enlaces y no descargues ningún archivo adjunto bajo ninguna circunstancia.

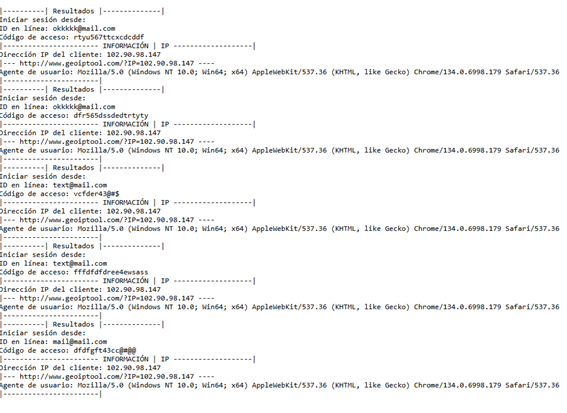

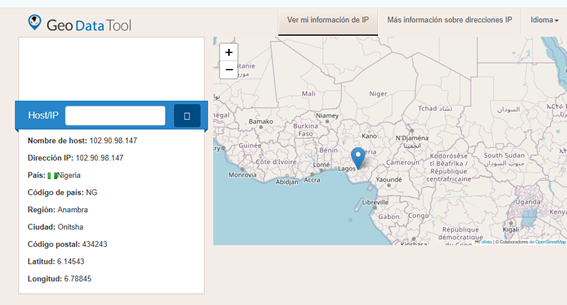

- Investiga la fuente original. Accede a las opciones de tu correo y selecciona «Ver original» o «Ver encabezados». Allí encontrarás la dirección IP real y el servidor de origen, que desvelarán que el remitente no eres tú.

- Refuerza tus defensas. Cambia tu contraseña por una robusta y, lo más importante, activa la Verificación en Dos Pasos (2FA). Esto garantiza que, incluso con tu clave, nadie pueda entrar sin tu segundo código.

- Utiliza herramientas de remediación activa. Si el ataque incluye amenazas de difusión de contenido íntimo, utiliza protocolos como StopNCII para adultos o Take It Down para menores. Estas plataformas bloquean la difusión mediante huellas digitales (hash) sin que nadie tenga que ver el contenido original.

El valor de la evidencia certificada

En casos donde el acoso o la extorsión escalan, la tecnología es la única que puede certificar la verdad. Un análisis forense de las cabeceras del correo puede demostrar ante un tribunal que el mensaje nunca salió de tu cuenta, limpiando tu reputación y permitiendo una denuncia formal basada en pruebas técnicas irrebatibles.

La seguridad digital no es solo cuestión de software, sino de criterio. Entender cómo se fabrica un engaño es la mejor forma de volverse inmune a él. No permitas que un remitente falsificado dicte tus acciones.

Identificamos como era necesario al creador:

Si has sido víctima de una estafa o te ves envuelto en un incidente tecnológico, la primera consulta es gratuita www.antpji.com